Merhabalar, Bugün HackTheBox platformunda bulunan Secret Pictures odasını çözeceğiz. İlk başta bize verilen zip dosyasını indiriyoruz.

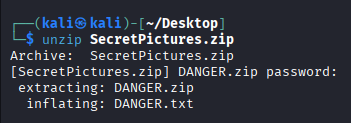

Dosyamız otomatik şifreli geliyor hackthebox zaten zipten çıkarmak için şifreyi veriyor, şifre: “hacktheblue”. şimdi zipten çıkartalım.

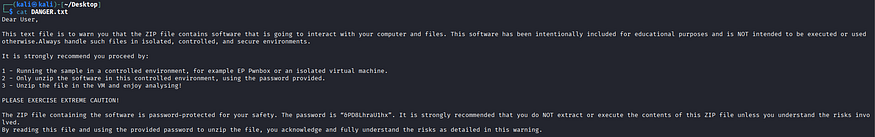

Dosyanın içerisinden DANGER.zip ve DANGER.txt çıktı. DANGER.txt dosyasını okuyup bakalım içerisinde ne yazıyor.

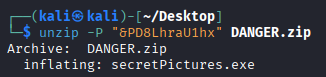

Evet burada bize bir uyarı yapıyor, dosyayı kesinlikle kendi bilgisayarımızda açmamamız gerektiğini söylüyor. Kendi şifreyi vermiş zaten DANGER.zip dosyasını verdiği şifre ile zipten çıkartacağız. Bize verilen şifre: “&PD8LhraU1hx”

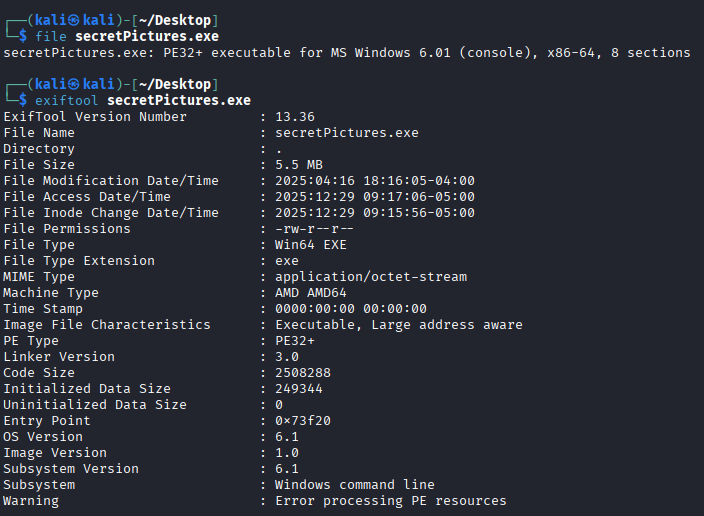

Evet verilen şifre ile dosyamızı zipten çıkarttık ve içinden secretPictures.exe çıktı, ilk adım olarak file komutu ile biraz bilgi toplayacağız fakat ondan önce ilk sorumuzu çözelim.

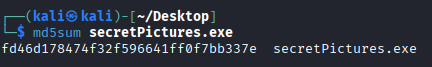

Bize dosyanın md5 değerini soruyor bunun için md5sum komutunu kullanacağız.

Cevap: fd46d178474f32f596641ff0f7bb337e

Evet bundan sonra biraz keşif yapacağız.

Evet buradan aldığımız bilgilere dayanarak, dosyamızın 64-bit Windows Executable (EXE) olduğunu ve PyInstaller veya benzeri bir araçla paketlenmiş bir Python betiği olduğunu düşünüyoruz. Şimdi pythonla alakalı olan düşüncemizi doğrulamak için strings komutu ve grep komutunu birleştirerek içinde pythonla alakalı bir yer olup olmadığında bakacağız.

Evet komutu çalıştırdık ama herhangi bir sonuç alamadık, bu durumda binwalk ile dosyayı incelemeye devam edeceğiz.

Evet binwalk komutu bize uzun bir çıktı verdi ve çıktının devamıda var ekrana tam sığdıramadım maalesef. Burada 2 tane kritik satır var;

- 3018606 (0x2E0F6E): Unix path: /dev/stdout/dev/stderr OpenProcess… crypt32.dll … shell32

- 3100557 (0x2F4F8D): Base64 standard index table

Şimdi string ile aramalarımıza devam edelim.

Evet bu satırlardan dosyamızın GO dili ile yazılmış olduğunu anlıyoruz. Bu komutun çıktısı normalde çok daha uzundu ben sığmadığı için bu tarafını koydum fakat bu çıktılarda önemli bir kaç detay daha var. unsupported: C:\Systemlogs\unexpected EOF bu çıktıda programın C:\Systemlogs klasörü altında birşeyler yapmaya çalıştığını anlıyoruz. fakat buradada duruyoruz çünkü 2. sorumuz programın hangi dille yazılmış olduğunu soruyor.

CEVAP: GOLANG

Bu durumda 3. sorumuza bakıyoruz, Bize zararlı yazılımın kendini kopyaladığı klasörü soruyor, bunu strings çıktısından yakalamıştık.

Flag: CEVAP: Systemlogs

- sorumuzda malware kalıcılık sağlamak için hangi kayıt defterinin anahtarını değiştirmiştir diye soruyor, bunun içinde olay izleyici kullanarak cevabımızı buluyoruz.

CEVAP: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\HealthCheck

- Sorumuzda bize bağlantı sağlayan domaini soruyor, buda strings çıktımızda vardı, …unknown Go typefor sliceexplicit tag has no childinvalid object identifierhttp://malware.invalid.comreflect.Value.CanInterface...bu satırda bize zaten domaini vermişti

CEVAP: malware.invalid.com

- sorumuzda bize Kötü amaçlı yazılım, sürücü türlerini kontrol etmek için hangi Windows API işlevini çağırıyor? sorusu soruluyor, bunun cevabını recon yaparken binwalk çıktımızda ve yine strings analizimizde bulmuştuk aslında;…FindFirstFileW, DeleteService, RegEnumKeyExW, RegOpenKeyExW, StartServiceW, CertOpenStore, GetIfEntry2Ex, FindNextFileW, FindResourceW, GetDriveTypeW, MapViewOfFile, Module32NextW…burada GetDriveType olan taraf.

CEVAP: GetDriveType

- sorumuzda malware periyodik yürütmeyi planlamak için Go standart kütüphanesinin hangi fonksiyonunu kullanıyor? sorusunu soruyor, burada strings çıktımızın alt kısımlarında

böyle bir satır görüyoruz aslında cevap zaten burada.

CEVAP: NewTicker

- sorumuzda malwarenin yanıtları çözmek için hangi şifreleme tekniğini kullandığını soruyor, yine buradada strings çıktımıza dönüyoruz,

evet buralarda bize aslında net bir şekilde zaten söylüyor.

- ve son sorumuzda malwarenin sunucuya attığı post isteğindeki alan adlarını soruyor

CEVAP: name,version